网络安全公司CyberArk今天发布了一个新的免费工具,该工具可以检测Amazon Web Services(AWS)和Microsoft Azure等云环境中的“影子管理员帐户”。

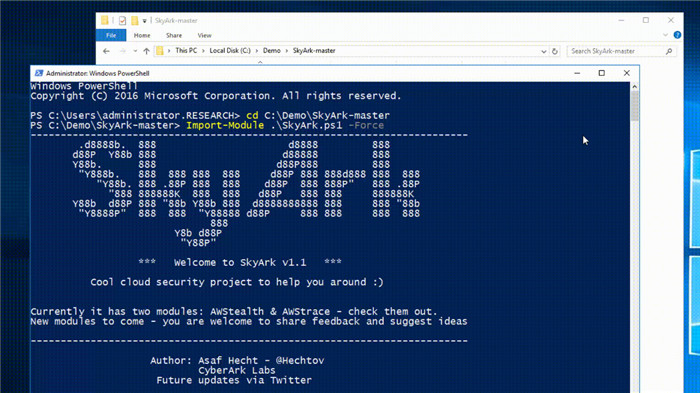

名为SkyArk的新工具带有两个组件,即AWStealth和AzureStealth,每个组件都用于扫描公司各自的AWS和Azure环境。

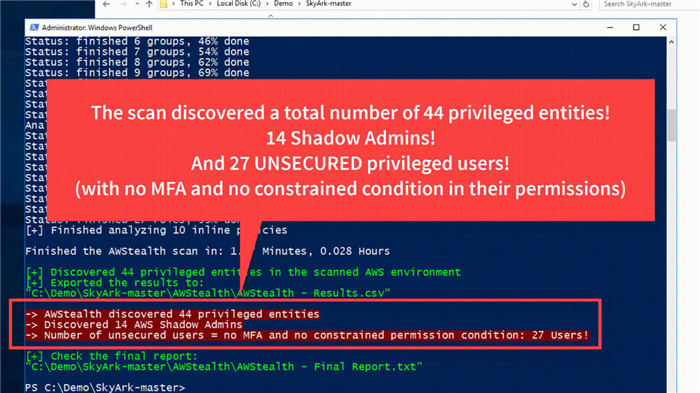

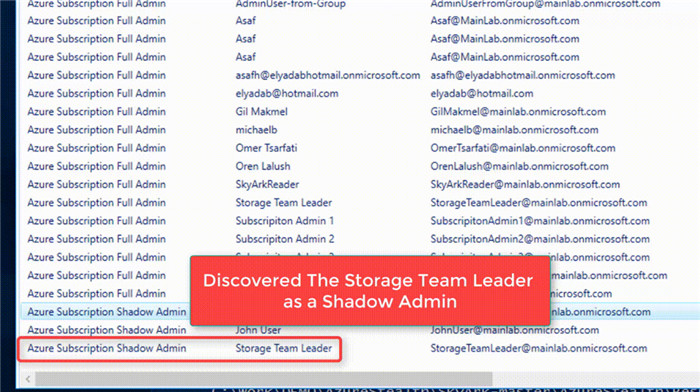

这两个组件都通过分析公司的整个AWS或Azure帐户列表以及分配给每个用户的权限来工作,可以查找所谓的“影子管理员”。

该术语描述了获得基本权限的低级帐户,这些基本权限组合在一起可以授予用户对AWS或Azure基础架构的扩大或完全管理员级别的访问权限,但又不希望用户拥有太多控制权。

此外,当公司将云环境与本地资产集成时,还可能偶然创建影子管理员,从而在某些情况下导致无法预料的交互以及对数据和公司资源的访问。

尽管组织可能熟悉其直接的管理员帐户列表,但是由于标准云环境中存在成千上万的权限,例如,AWS和Azure分别具有5,000多个不同的权限,因此很难找到Shadow Admins。

该公司表示:结果,在很多情况下可能会创建Shadow Admins。

今天,新的SkyArk工具已在GitHub上以笔来源提供。

该工具随附适当的文档,以入门系统管理员。

SkyArk是CyberArk今年发布的第二个开源工具。4月,该公司发布了SkyWrapper,该工具可以扫描AWS基础设施并检测黑客是否滥用了自我复制令牌来维护对受感染系统的访问。